Halo Sobat Ant! Apakah Sobat sudah pernah mencoba cara melakukan proteksi keamanan pada wordpress menggunakan wordpress toolkit ?

Ada kurang lebih 20 cara yang bisa Sobat coba atau implementasikan dalam melakukan proteksi kemanan pada wordpress Sobat, Beberapa cara tersebut akan kami jelaskan pada tutorial kali ini, yuk disimak Sob!

Baca Juga : Mengatasi 500 Internal Server Error WordPress

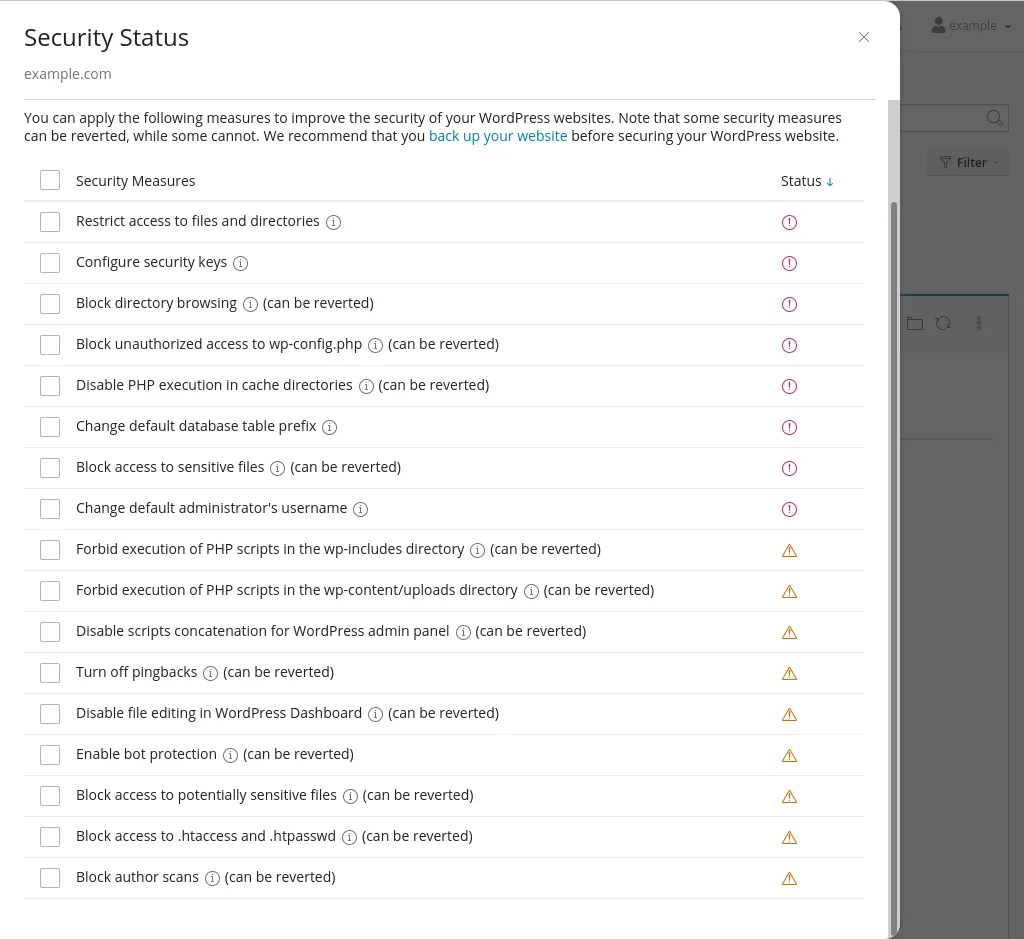

Tindakan memproteksi kemanan pada fitur Wordpress ToolKit dapat Sobat gunakan pada menu : Security Status dimana nantinya akan memunculkan notifikasi perihal status keamanan pada wordpress yang Sobat gunakan, berikut adalah contohnya :

Wordpress ToolKit

Wordpress ToolKit

Dan berikut adalah beberapa cara melakukan proteksi kemanan pada wordpress Sobat :

1. Pengecekan File permission

Batasi akses ke file dan direktori, WordPress biasanya memiliki 644 izin untuk file dan 755 izin untuk direktori. Batasi akses ke file dan direktori dengan melakukan pengecekan permission baik pada file maupun folder, dimana hal tersebut secara efektif memperbaiki permission yang salah pada file dan direktori wordpress Sobat.

2. Tweak Pada Wordpress

Mengkonfigurasikan security keys

WordPress mendefinisikan delapan security keys didalam alam file wp-config.php, pada security keys ini dibuat sedikit berbeda, tetapi tujuan keseluruhannya adalah membuat situs web Sobat lebih aman dengan membuat cookie untuk pengguna yang mencoba masuk lebih sulit dibaca.

Secara default, security keys ini tidak tersetting. Jika Sobat melihat file wp-config.php pada instalasi WordPress baru, Sobat hampir pasti melihat ini :

define( 'AUTH_KEY', 'put your unique phrase here' );

define( 'SECURE_AUTH_KEY', 'put your unique phrase here' );

define( 'LOGGED_IN_KEY', 'put your unique phrase here' );

define( 'NONCE_KEY', 'put your unique phrase here' );

define( 'AUTH_SALT', 'put your unique phrase here' );

define( 'SECURE_AUTH_SALT', 'put your unique phrase here' );

define( 'LOGGED_IN_SALT', 'put your unique phrase here' );

define( 'NONCE_SALT', 'put your unique phrase here' );

Sobat dapat dengan mudah menambahkan unique phrases. Jika Sobat membuka api.wordpress.org/secret-key/1.1/salt/ di browser Sobat, Sobat mendapatkan unique phrases yang dibuat secara acak yang dapat Sobat salin dan tempel ke file wp-config.php Sobat. Mengaktifkan konfigurasi security keys di Toolkit secara otomatis mendapatkan unique phrases dan menambahkannya ke file wp-config.php Sobat.

Menonaktifkan/disable pingback

WordPress diluncurkan pada tahun 2003, selama tahun-tahun blog (kependekan dari weblog) menjadi sangat populer. Meskipun WordPress tidak lagi digunakan untuk blog, sebagian besar desainnya masih berpusat di sekitar blog. Misalnya, WordPress masih menggunakan konsep posting (konten dinamis, seperti artikel blog) dan halaman (halaman statis, seperti halaman 'Tentang'). Jenis konten lain, seperti halaman produk di toko atau basis pengetahuan ini, biasanya dimasukkan ke dalam jenis konten dasar ini.

Salah satu fitur khas blog adalah pingback. Pingback adalah pemberitahuan bahwa seseorang telah menautkan ke konten di situs web Sobat. Jadi, jika seseorang menautkan ke salah satu posting blog Sobat di blog mereka, pemberitahuan dapat ditampilkan di bagian komentar posting blog Sobat. Pemberitahuan tersebut menyertakan tautan kembali ke situs web yang ditautkan ke pos Sobat. Idenya adalah untuk terhubung dengan blogger yang sama.

Tentu saja, ini membuka segala macam kemungkinan bagi para profesional SEO dan lebih umum lagi, orang-orang yang mencoba untuk mendapatkan tautan ke situs web mereka. Mereka cukup menautkan ke banyak blog WordPress dan berharap pingback mereka diaktifkan. Jika demikian, mereka akan mendapatkan banyak tautan, dan mesin pencari mungkin menganggap situs web mereka naik atau muncul pada mesin pencari dan itu kemudian dapat meningkatkan peringkat di mesin pencari situs web.

Secara default, pingback diaktifkan di WordPress. Kecuali Sobat benar-benar menyukai pingback, Sobat mungkin ingin menonaktifkannya. pada [roses yang berjalan dilatar belakang, hanya memperbarui pengaturan default_ping_status dan default_pingback_flag di tabel opsi.

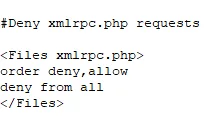

Disable xmlrpc.php

File xmlrpc.php adalah target umum bagi penyerang/hacker. Jika Sobat tidak menggunakan pingback, Sobat mungkin juga dapat menonaktifkan akses ke file xmlrpc.php. Sobat dapat melakukannya dengan menambahkan rules/pengaturan di bawah ini pada file .htaccess Sobat :

Perlu dicatat bahwa XML-RPC tidak hanya memfasilitasi pingback. Aplikasi WordPress di smartphone misalnya, juga menggunakan XML-RPC. Jika Sobat menggunakan aplikasi semacam itu, Sobat mungkin ingin mempertimbangkan untuk tidak menggunakannya. Aplikasi WordPress membuat permukaan serangan situs web Sobat lebih besar (karena aplikasi mungkin memiliki kerentanan), dan dengan tidak menggunakan aplikasi, Sobat dapat menonaktifkan XML-RPC dengan aman.

Disable file editing pada dashboard wordpress

Banyak hal buruk dapat terjadi ketika penyerang dapat menyusup (atau membuat) akun dengan hak istimewa admin. Antara lain, penyerang dapat menambahkan kode berbahaya ke plugin dan file tema. Tindakan menonaktifkan pengeditan file mencegah pengguna dapat mengedit file tersebut dari dalam dasbor WordPress.

Opsi ini cukup menambahkan baris DISALLOW_FILE_EDIT ke file wp-config.php Sobat :

define( 'DISALLOW_FILE_EDIT', true );

3. Tweak Database

Mengganti / Merubah akses administrator atau admin

Ketika proses installasi wordpress (termasuk Softaculous) biasanya akan membuat username default/bawaan yaitu admin. Hal tersebut adalah berbahaya untuk kemanan pada wordpress Sobat itu sendiri, Hacker dipastikan akan mengetahui bahwa URL login default adalah /wp-login.php dan username default adalah admin. Itu berarti mereka hanya perlu menebak kata sandi untuk mendapatkan akses ke dasbor wordpress Sobat.

Apabila login wordpress username Sobat adalah admin dan Sobat ingin mengubahnya namun sedikit sulit untuk mengubahnya secara manual, namun bisa Sobat coba dengan langkah berikut ini :

Membuat user baru dengan admin privileges.

Hapus admin user yang sebelumnya dan pastikan semua konten sudah mengarah ke user yang baru.

Mengganti atau tidak menggunakan username Admin adalah salah satu langkah yang baik untuk mencegah adanya tindakan percobaan hacking pada wordpress Sobat.

Merubah database prefix

File wp-config.php mendefinisikan table prefix. Ini hanyalah string yang ditambahkan ke nama tabel, Memungkinkan untuk menggunakan satu database pada wordPress menggunakan table prefix yang berbeda, tabel database tidak akan berbenturan.

Secara default, awalannya adalah wp_ Jadi, dalam database wordPress standar, Sobat melihat tabel seperti wp_posts dan wp_users. Terkadang disarankan untuk tidak menggunakan awalan tabel default tersebut. Argumennya adalah bahwa menggunakan awalan default memudahkan penyusup script/hacker untuk mengeksploitasi database.

Dapat juga dikatakan bahwa setiap script yang dapat mengakses database tidak akan kesulitan menemukan nama tabel, Dengan kata lain, jika penyerang/hacker dapat mengeksekusi query basis data, itu sudah cukup. table prefix acak tidak akan menghentikan penyerang/hacker.

Bagaimanapun, sangat disarankan untuk mengubah prefix ke random string karena akan memperbarui $table_prefix di wp-config.php dan mengganti nama di dalam database tables. Namun mengganti nama database tables sesuatu hal yang relatif beresiko, jadi Sobat pastikan melakukan backup terlebih dahulu sebelum melakukan atau penggantian nama pada database tables ini.

Demikian informasi mengenai Proteksi keamanan wordpress menggunakan wordpress ToolKit, semoga artikel ini bermanfaat.

FAQ

Apa itu “Security Status” di WP Toolkit?

Bagian ini menunjukkan status keamanan situs WordPress—berisi rekomendasi tindakan dan opsi untuk memperbaikinya.

Bagaimana WP Toolkit membantu memperbaiki file permission?

WP Toolkit mengoreksi permission ke default aman—file menjadi 644 dan direktori 755—untuk menjaga akses yang tepat.

Apa fungsi fitur Security Keys?

Fitur ini otomatis menghasilkan dan memasang security keys aman (unique phrases) ke file wp-config.php untuk meningkatkan keamanan cookie.

Bagaimana cara menonaktifkan Pingbacks di WP Toolkit?

Toolkit dapat langsung mematikan fungsi pingback yang rentan terhadap DDoS, cukup lewat pengaturan keamanan.